-

日期: 2021-12-23 | 來源: GBK | 有0人參與評論 | 字體: 小 中 大

微軟號稱“永不會被逆向”的圖像加密算法,現在被MIT壹位碩士小哥輕松破解了。

只用幾行代碼,原本被加密為壹串數字的圖片便“原形畢露”,可以看清其大致輪廓。

要知道,谷歌、Facebook、Twitter等大平台對圖像加密,用的都是微軟這壹方法。

如今這麼輕松就能逆向?讓人細思極恐啊。

而無獨有偶,此前蘋果號稱不會被逆向的圖像加密算法,也曾被“破解”。

前不久,Facebook搞出了讓用戶上傳果照保護隱私的“清奇方法”,用到的也是類似原理。

這不禁讓人深思,Facebook上傳的果照,還安全嗎……

目前這壹方法已經在GitHub上開源。

利用泄露編譯碼破解

小哥破解的是微軟在2009年時提出的圖像加密算法PhotoDNA,是業內最具代表性、最早出現的技術之壹。

這壹方法是微軟與達特茅斯學院Hany Farid教授共同研發,以識別刪除網絡上流傳的兒童受害的照片。

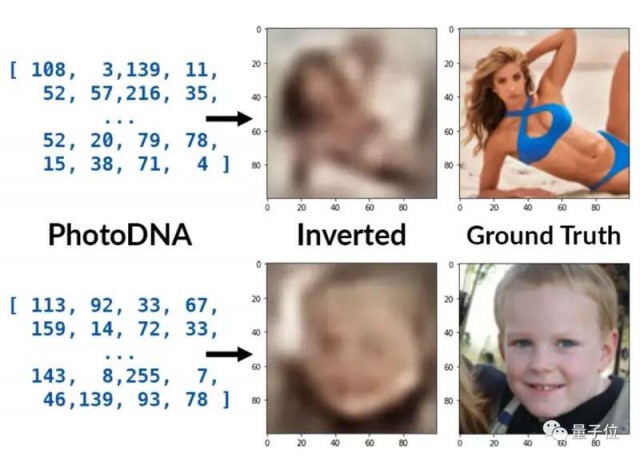

通過將圖片數據打亂混合、重新創建壹個哈希值(hash values),它可以給每張照片匹配壹個獨特的“數字指紋”。

由此,系統只需將已經標記為兒童被侵害圖片的哈希值與其他圖片的值對比,壹旦找到相同的數字串,便可判別其為非法圖片。

這種手段壹方面可以很好保護用戶的隱私,同時還能快速甄別出網絡上流傳的違規圖片。

但其關鍵就在於:該方法不可逆向,否則所有圖片信息其實都在“裸奔”。

為此,微軟壹直未透露PhotoDNA的算法細節。

不過隨著前段時間蘋果NeuralHash算法被逆向,壹個可計算PhotoDNA哈希值的編譯庫也被泄露了。

在此基礎上,MIT的這位小哥提出了名為“Ribosome (核糖體)”的逆向方法。

它將PhotoDNA看作壹個黑盒,然後用機器學習的方法攻擊哈希函數。

因為編譯庫已經被泄露,所以可以生成圖像與哈希值對應的數據集。

在這壹數據集上訓練神經網絡後,該方法便能根據哈希值來逆向圖像了。

小哥表示,PhotoDNA的哈希值是144元素的字節向量,他使用了類似於DCGAN和Fast Style Transfer的神經網絡,在縮小卷積步長後使用殘差塊,從而轉換出100×100的圖像來。

在開源項目中,小哥已經上傳了4個預訓練模型。

現在只需通過壹行訓練命令,就能實現從哈希值到圖像的轉換。- 新聞來源於其它媒體,內容不代表本站立場!

-

原文鏈接

原文鏈接:

目前還沒有人發表評論, 大家都在期待您的高見